Vice Society: újfajta, szofisztikált zsarolóvírus támadások árnyékában | Nemzeti Kibervédelmi Intézet

Kalandozások a blockchain világában: Hogyan állítsuk meg a blokklánc csillapíthatatlan energiaéhségét? | FinTechZone

A Trojan Source támadási módszer lehetővé teszi a hibák elrejtését a forráskódban | Nemzeti Kibervédelmi Intézet

A CTS a világ első 10G NBase-T Fiber CPE switch-ét nyújtja az FTTH (Fiber-To-The-Home) hálózatokhoz - RelNet Technológia Kft.

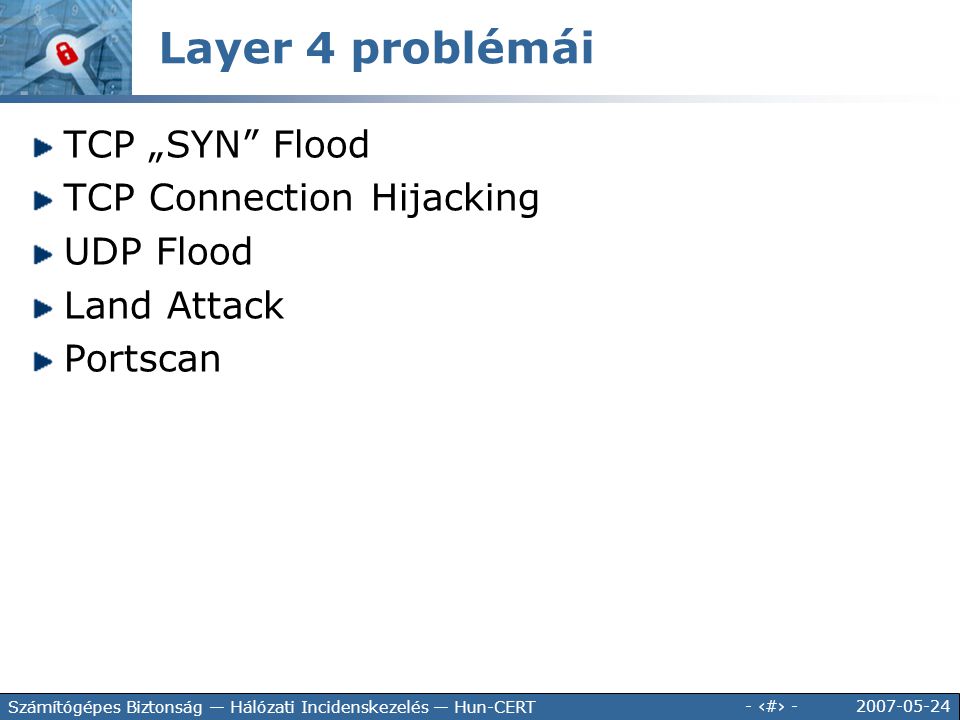

Agresszív DNS eltérítéses támadási kampányt azonosított a Cisco Talos | Nemzeti Kibervédelmi Intézet